希马安全策略

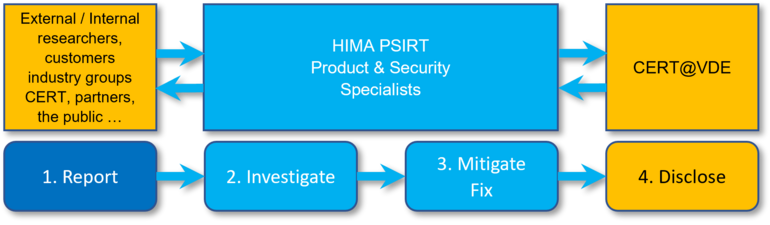

Reporting of Security Incidents

如今,工业装置面临前所未有的风险。几年前,只需确保工业装置的功能安全性就已足够。然而,当前的现实情况为工业设施带来新的挑战:经营者现在必须防止工业装置遭受网络攻击。希马为工业自动化提供高质量的安全产品。安全是功能安全的先决条件,希马在其组织、产品、解决方案和服务中也非常注重安全。通用性产品不能预测所有问题。因此,希马假设在安全开发过程中不能检测到所有漏洞。 我们的目标是实现并保持希马产品和解决方案的高度安全性。为了确保这一点,希马保持与安全社区成员(主要是客户、集成商和最终用户)、安全科学家和黑客等保持交流。 以下产品安全事件响应团队(PSIRT)联系方式:

- 标准支持 support@hima.com

- 邮件 psirt@hima.com

- 匿名合规通道he'g

什么是PSIRT?

产品安全事件响应团队(PSIRT)

希马PSIRT是希马集团核心跨学科团队,负责管理希马产品和解决方案中的潜在安全漏洞。

此团队是由网络安全和产品专家组成。希马非常感谢向我们反馈的所有关于潜在缺陷、弱点或漏洞的业内精英。PSIRT调查并提供解决方案,并尽最大努力在合理时间内修复漏洞,与相关功能安全影响协调。

希马PSIRT协调并保持与内部和外部所有相关人员的沟通,以便对任何安全相关问题及时响应。

优势

您的安全关键系统可依赖希马网络安全

Further information

References, News, and Events

联系希马

The requirements imposed on IT security are in a constant state of flux. Consequently, our cybersecurity experts are on the cutting edge of developments and know precisely how cybersecurity and functional safety must interact.